資安服務說明

資安服務內容

(一)網路架構檢視

- 針對網路架構安全、備援機制設計、網路存取管控、網路設備管理、主機設備配置、資料庫安全檢視佈署進行討論。

- 檢視內容包含網路及安全設計邏輯是否合理、各區域間存取管控及主機位置配置是否適當。

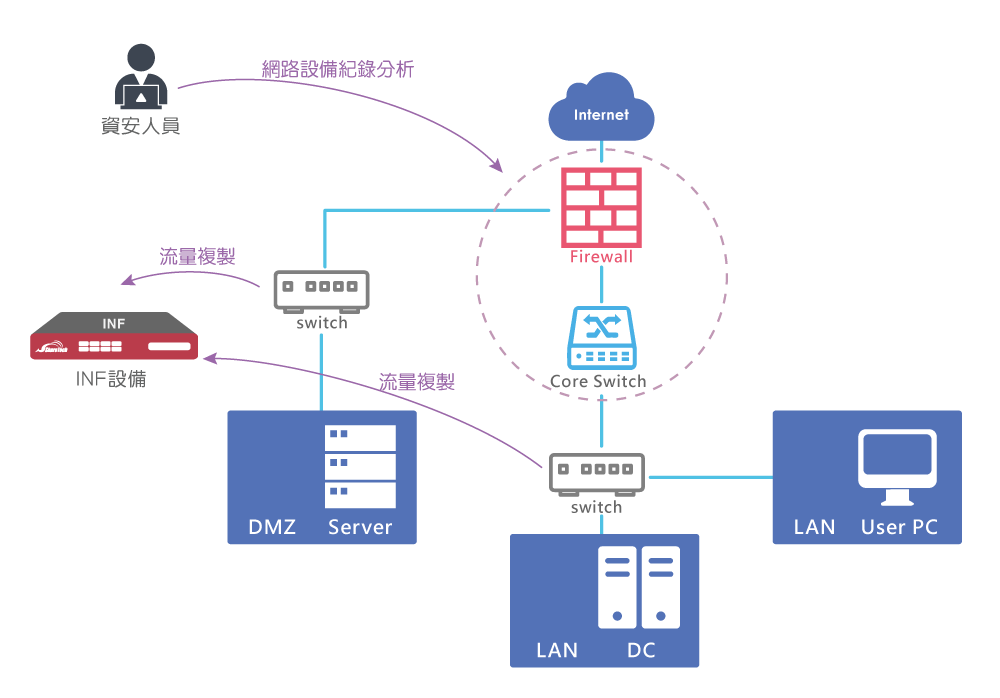

(二)有線網路惡意活動檢視—封包監聽與分析

- 由Switch複製流量到封包側錄系統

- 封包監聽與分析,產出網路設備異常事件(如中繼站等異常連線)。

- 網路設備記錄檔分析,檢視內部電腦或設備是否有對外之異常連線或DNS查詢。

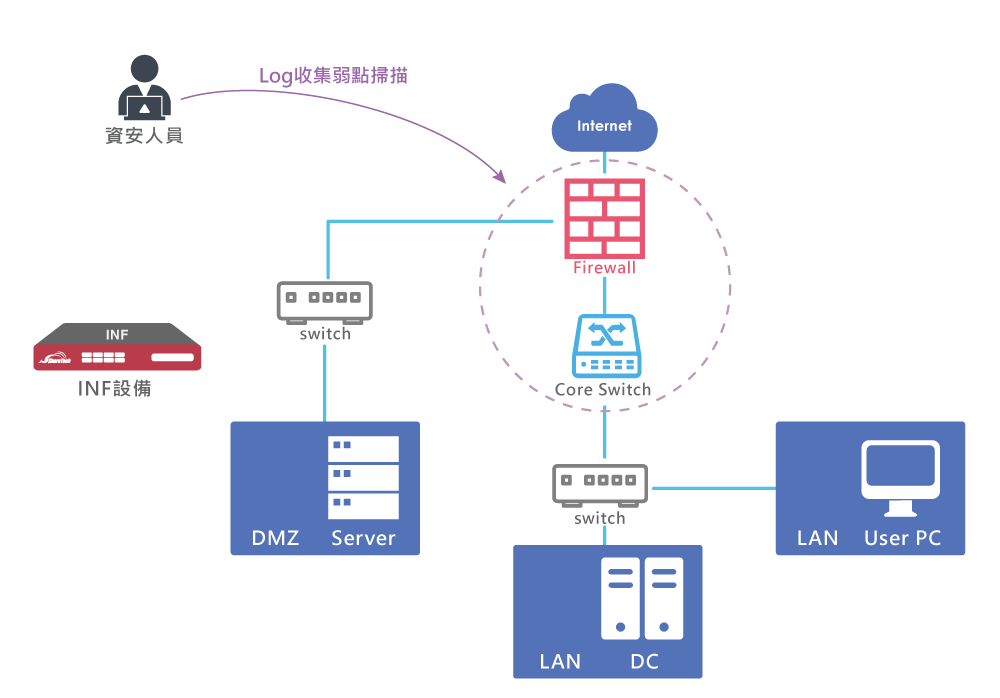

(三)有線網路惡意活動檢視-網路設備紀錄檔分析

- 目的

- 操作方法

- 成果

檢視資安設備如防毒軟體、網路防火牆、應用程式防火牆、郵件過濾及IDS/IPS等的紀錄檔,分析並過濾內部電腦或設備是否有對外之異常連線紀錄。

使用工具收集網路設備Log,針對發現之可疑程式與相關紀錄進行分析。

1.分析過濾內部電腦或設備是否有對外之異常連線紀錄

2.發現異常連線之電腦或設備需確認使用狀況與用途

3.檢視網路與資安設備紀錄檔

4.分析紀錄檔是否有對外異常連線紀錄

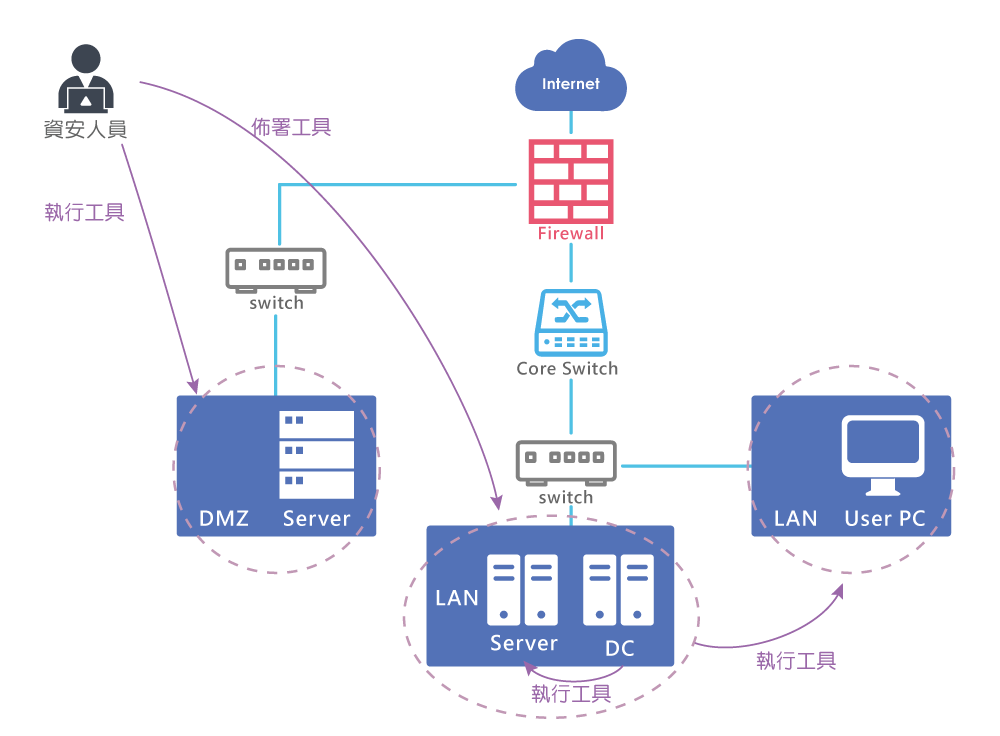

(四)使用者端電腦檢視

- 目的

- 操作方法

- 成果

檢查使用者電腦惡意程式和更新檢視

派送眾至設計之工具到檢測主機上進行檢查

從檢測出的資料,列出高風險電腦清單,並提供改善建議。

(五)伺服器主機檢視

- 目的

- 操作方法

- 成果

檢查伺服器主機惡意程式和更新檢視

由AD派送工具到檢測主機上進行檢查,並回收Log;若無AD派送則逐一使用工具檢測。

從檢測出的資料,列出高風險電腦清單,並提供改善建議。

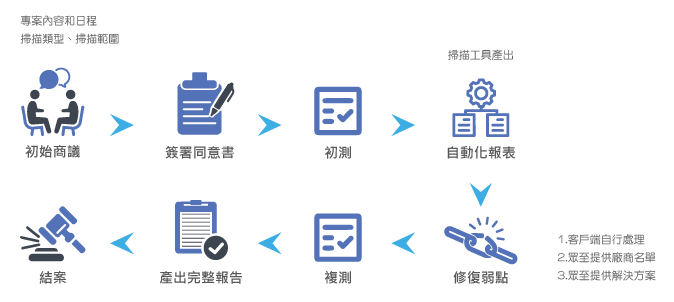

(六)系統弱點掃描

由於網路活動的日趨複雜,大部份駭客都利用已知的系統弱點來撰寫攻擊程式碼,以進行企業資訊系統的入侵行為。企業主機環境則常因為組態設定不當或忘記更新軟體修正檔,使得本身資訊系統遭到非經授權的存取或導致其它安全性問題風險。藉由工具進行弱點掃描,提早發現系統維運及網站安全弱點,及時完成弱點修補作業,避免單位網路藉由弱點遭受入侵攻擊。

1.檢測功能

- 透過專業弱點掃描工具針對標的物進行檢測

- 一次完整弱點掃描包含「初測+複測」。 初測結束後提供客戶弱點整理列表方便閱覽以及修復弱點;複測時間在初測結束後的三個月內執行,以確保初掃之風險都已修補完成

- Web安全性檢查,檢查是否使用 SSL或暴露 SQL資訊

- 採用Nessus Professional(專業版),為業界部署最廣泛的弱點掃描、系統設定與法規遵循驗證軟體,可以進行高速探索、系統設定稽核、資產剖析、敏感性資料探索、修補程式管理整合和弱點分析。

2.提供相關建議與掃描報告

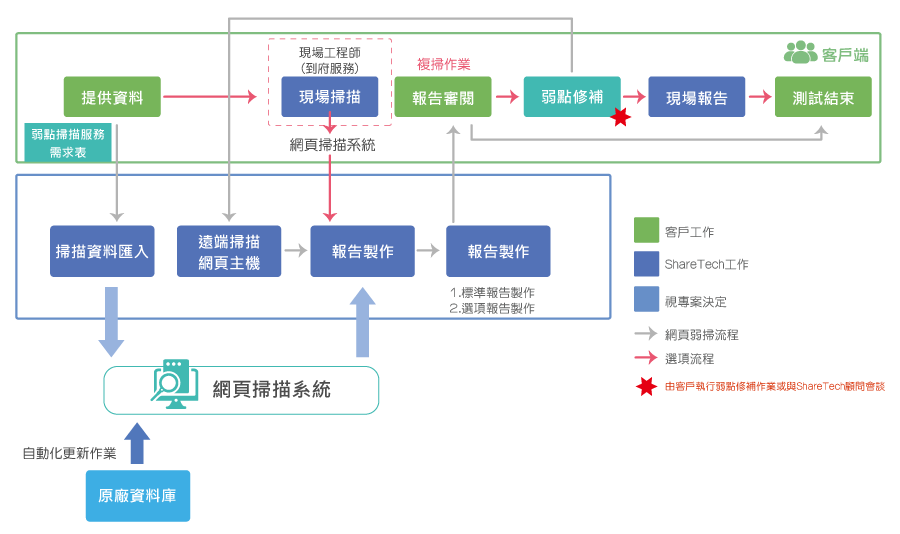

(七)網頁弱點掃描

1.檢測功能

- 整體網站架構檢測

- Web Application 安全檢測,如:SQL Injection、Cross Site Scripting等弱點項目檢測。

- CGI 程式存取權限檢查(如:GET、PUT、DELETE)

- OWASP TOP 10 弱點檢核項目

2.檢測方式

- 定期遠端掃描檢測執行

- 將測試標的所屬網站目錄進行全面性的網頁掃描與URL、路徑紀錄等。

(八)目錄伺服器設定檢視

- 針對 AD伺服器組態設定: 依行政院國家資通安全會報技術服務中心,官方網站「政府組態基準」專區所公布安全性檢視之內容為主,以確認機關對於組態設定之落實情形。

- 參考網址為政府組態基準(GCB)-國家資通安全研究院 (nat.gov.tw)

- 作為 AD server之伺服器其GCB設定皆應檢視

(九)防火牆連線檢視

防火牆的連線設定規則檢查,例如:外網對內網、內網對外網、內網對內網是否有安全性風險;並確認來源與目的 IP 與通訊埠連通的適當性。

(十)社交工程演練

電子郵件社交工程演練服務,是「模擬」駭客寄發社交工程攻擊信件給受測對象,以信件之標題及內容引誘收件人「開啟信件」、「點閱連結」、「輸入資訊」或「開啟附件」進而下載惡意程式的演練行為。透過受測者開啟演練信件的時機,來記錄內部員工對社交工程信件的存取行為,並而加以統計分析出單位對於釣魚信件攻擊的防護漏洞及其嚴重性。 規劃會有三個階段:

◆郵件範本提供

針對演練範圍內之郵件帳號進行演練,每一個電子郵件帳號最多寄送3封特製之演練信件,且每封範本經雙方協議之模式加以評定範本之有效性與強度。信中夾帶特製之識別因子,於信件開啟、點閱連結及開啟附件時,會啟動回報機制,僅進行資料統計,但不會有入侵之行為。

◆線上檢測

採用無預警方式進行演練,寄信來源應來自信任網域之外,以測試機關之過濾機制。演練作業限於上班時間,宜避免下班及假日大量寄送,產生時間落差,導致下及演練機關得以採行干擾措施。

◆彙整與分析報告

針對上述之功能,提供不同行為模式之分析報告,經協議後可進行客製化作業,並於演練開始前定稿,再開始進行演練。報告內容涉及個人識別資料者,將會予以遮蔽處理,以符合個資法之規範。演練報告經客戶確認後,將印製紙本報告,提供給單位用以紀錄存檔;若客戶想於演練結束後,寄發演練結果信件於受測者,眾至將會以客戶授權之名義將每一位受演練對象之成績,自動寄交當事人,大幅減輕承辦人員負擔。